本文采用混合方法探讨 "软件即武器"(SaaW)这一主题,融合了计算机科学、国际关系和战略研究的元素。

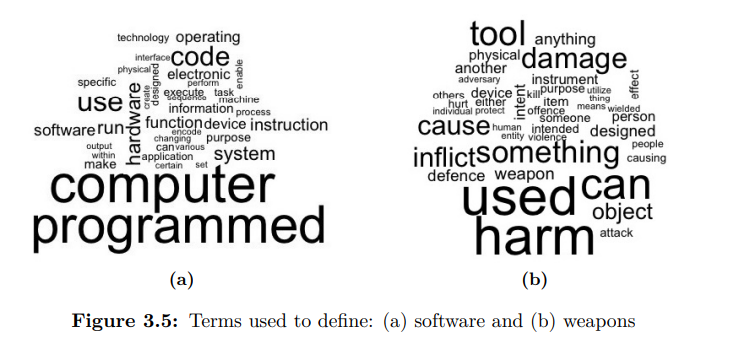

因此,首先通过对军官、学者和其他人员三类受访者进行问卷调查,探讨了软件、恶意软件和武器化软件的性质。结果显示,参与者对防御性软件能力对国家安全的重要性达成了共识。然而,根据受访者的培训和背景,有关软件性质的问题在统计上表现出显著差异。例如,在决定是否应像对待实物一样对待软件,或恶意软件是否是一种武器时。然而,也有一些共识,如防御性软件能力对国家安全至关重要。

第二部分研究了促使行为者追求 SaaW 的因素。探讨了有关扩散的争论,并研究了与传统武器(包括核武器、生物武器和化学武器)以及小武器和轻武器的异同。然后利用这些因素创建一个贝叶斯网络模型,代表行为者的动力来源。根据这一模型,可以推理出互补和竞争力量的相互作用。通过考虑限制和激励因素,该模型为有关网络领域行动者动机的辩论引入了客观性,为各种利益相关者提供了评估行动者软件武器化可能性的工具。

为了展示和评估该模型,我们使用了三种不同的行为者,分别代表恐怖分子、国家政权和一般攻击者。定量数据与定性访谈相结合,用先验概率和观察到的依赖关系的相对权重填充网络节点。结果显示,一般攻击者实施 SaaW 的概率是不确定的,这很好地反映了这一情景的性质。国家行为者也表现出矛盾性,但在这种情况下,几乎同样高的能力反制了高约束,而激励力量却很低。另一方面,尽管限制因素很低,但由于缺乏能力和动机有限,恐怖主义行动者的可能性为中低。

总之,本文强调了网络安全的跨学科性质,并提供了来自计算机科学、国际关系和战略研究的新工具和概念来理解 SaaW。

研究贡献

本文以跨学科为重点,为网络安全做出了四项核心贡献:

1.一项基础研究,考察不同人群对软件、恶意软件及其武器化的看法和概念,包括创建一个数据集(见 1.2.1)

2.一个概念模型,描述有助于追求 SaaW 的各种因素,将 CS 和 IR 学科结合起来,可供各利益相关方使用(见 1.2.2) 3.

3.该模型的 BN 实施,可进行经验评估和调整(见 1.2.3)

4.建立一个新的数据集,用于评估行为者追求 SaaW 的动机(见 1.2.4)。