问题

- 美国国防部使用大量由不同供应链生产的软件。

- 这些供应链可能会被对手破坏:

- 网络入侵

- 内部威胁

- 未能检测到恶意代码的代价可能非常高昂,但检测却很困难。

- 例如 2020 年 SolarWinds 事件

- 目标是检测两种类型的恶意代码:

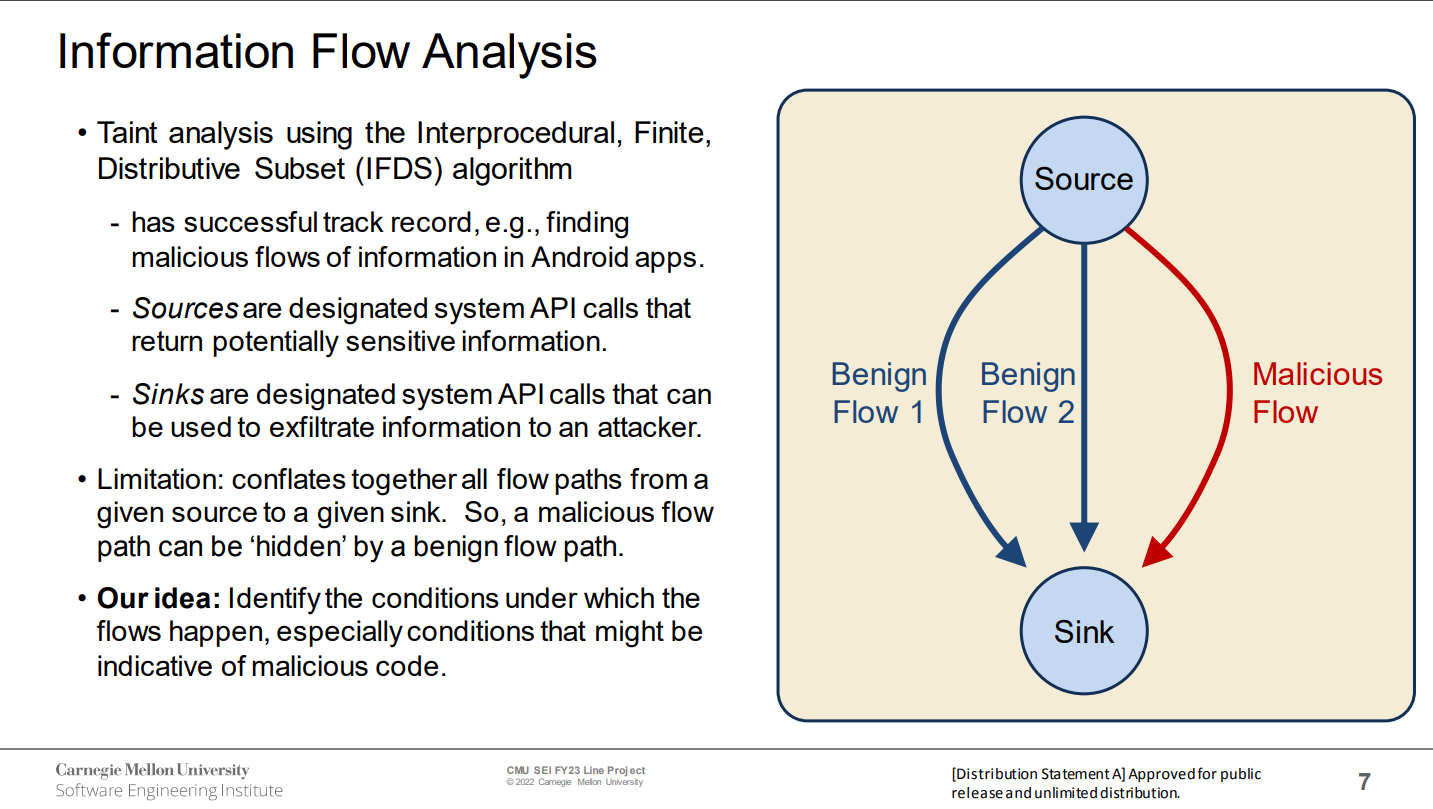

- 潜在敏感信息的外泄

- 定时炸弹/逻辑炸弹、远程访问木马等。

- 一般来说 调用潜在敏感的系统 API 调用(如启动新进程)以响应潜在的可疑触发(如在特定日期、响应传入的网络数据包等)。

方法

- 范围限制:会将代码标记为潜在恶意代码,但需要进一步的人工分析才能确定代码是否真的是恶意代码。

- 行为是否恶意取决于程序应该做什么。

- 漏洞(如 SQL 注入)不在本项目的主要关注范围内。

- 工具的目标:生成能简明、准确地描述代码库潜在恶意行为的输出结果,以便人工分析师能快速、准确地判断该行为是良性的还是恶意的。

成为VIP会员查看完整内容

相关内容

Arxiv

0+阅读 · 2023年11月23日