Linux 中如何通过设备号找到设备

(点击上方公众号,可快速关注)

来源:潇湘隐者 ,

www.cnblogs.com/kerrycode/p/9335593.html

关于Linux中的设备文件,设备文件用来为操作系统和用户提供它们代表的设备接口。所有的Linux设备文件均位于/dev目录下,是根(/)文件系统的一个组成部分,因为这些设备文件在操作系统启动过程中必须可以使用。应用程序可以打开、关闭和读写这些设备文件,完成对设备的操作,就像操作普通的数据文件一样。为了管理这些设备,系统为设备编了号,每个设备号又分为主设备号和次设备号。主设备号用来区分不同种类的设备,而次设备号用来区分同一类型的多个设备。对于常用设备,Linux有约定俗成的编号。

一个字符设备或者块设备都有一个主设备号和次设备号。主设备号和次设备号统称为设备号。主设备号用来表示一个特定的驱动程序。次设备号用来表示使用该驱动程序的各设备。

查看主设备号:

# cat /proc/devices

Character devices:

1 mem

4 /dev/vc/0

4 tty

4 ttyS

5 /dev/tty

5 /dev/console

5 /dev/ptmx

6 lp

7 vcs

10 misc

13 input

14 sound

21 sg

29 fb

116 alsa

128 ptm

136 pts

162 raw

180 usb

189 usb_device

202 cpu/msr

203 cpu/cpuid

216 rfcomm

249 blkwatch_272

250 hidraw

251 usbmon

252 bsg

253 pcmcia

254 rtc

Block devices:

1 ramdisk

2 fd

259 blkext

7 loop

8 sd

9 md

11 sr

65 sd

66 sd

67 sd

68 sd

69 sd

70 sd

71 sd

128 sd

129 sd

130 sd

131 sd

132 sd

133 sd

134 sd

135 sd

253 device-mapper

254 mdp

如上所示,该命令会显示字符设备和块设备的主设备号。如果你想查看某个主设备号,那么可以

[root@mylnx01 ~]# cat /proc/devices | grep 253

253 pcmcia

253 device-mapper

其中Device Mapper,Device Mapper 是 Linux 2.6 内核中提供的一种从逻辑设备到物理设备的映射框架机制,在该机制下,用户可以很方便的根据自己的需要制定实现存储资源的管理策略,当前比较流行的 Linux 下的逻辑卷管理器如 LVM2(Linux Volume Manager 2 version)、EVMS(Enterprise Volume Management System)、dmraid(Device Mapper Raid Tool)等都是基于该机制实现的。

次设备号查看

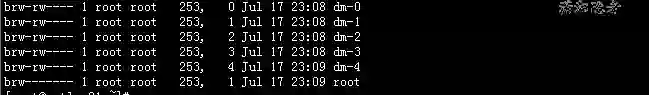

[root@mylnx01 ~]# ls -l /dev 或 ll /dev

[root@mylnx01 ~]# ll /dev | grep 253 | grep -v grep

brw-rw---- 1 root root 253, 0 Jul 17 23:08 dm-0

brw-rw---- 1 root root 253, 1 Jul 17 23:08 dm-1

brw-rw---- 1 root root 253, 2 Jul 17 23:08 dm-2

brw-rw---- 1 root root 253, 3 Jul 17 23:08 dm-3

brw-rw---- 1 root root 253, 4 Jul 17 23:09 dm-4

brw------- 1 root root 253, 1 Jul 17 23:09 root

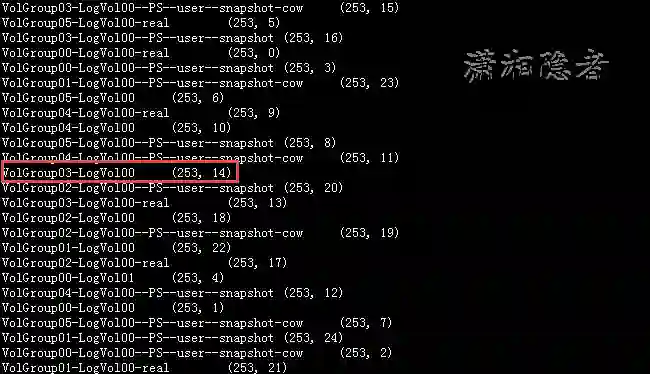

但是在一台服务器的日志信息遇到下面错误信息,通过/dev 没有找到次设备号为253:14的块设备。 如下所示

Jul 19 05:02:01 mylnx01 kernel: BLKWATCH ERR: Attempt to get a sector index out of the bitmap bounds.

Jul 19 05:02:01 mylnx01 kernel: BLKWATCH ERR: Critical error 1 happened for device 253:14. Additional info: Failed to mark block as dirty.

[root@getlnx01 ~]# ll /dev | grep 253 | grep -v grep

因为这个设备是一个VG,所以上述命令无法找到设备,不过可以通过命令dmsetup查看。如下所示:

# dmsetup ls

VolGroup03-LogVol00--PS--user--snapshot-cow (253, 15)

VolGroup05-LogVol00-real (253, 5)

VolGroup03-LogVol00--PS--user--snapshot (253, 16)

VolGroup00-LogVol00-real (253, 0)

VolGroup00-LogVol00--PS--user--snapshot (253, 3)

VolGroup01-LogVol00--PS--user--snapshot-cow (253, 23)

VolGroup05-LogVol00 (253, 6)

VolGroup04-LogVol00-real (253, 9)

VolGroup04-LogVol00 (253, 10)

VolGroup05-LogVol00--PS--user--snapshot (253, 8)

VolGroup04-LogVol00--PS--user--snapshot-cow (253, 11)

VolGroup03-LogVol00 (253, 14)

VolGroup02-LogVol00--PS--user--snapshot (253, 20)

VolGroup03-LogVol00-real (253, 13)

VolGroup02-LogVol00 (253, 18)

VolGroup02-LogVol00--PS--user--snapshot-cow (253, 19)

VolGroup01-LogVol00 (253, 22)

VolGroup02-LogVol00-real (253, 17)

VolGroup00-LogVol01 (253, 4)

VolGroup04-LogVol00--PS--user--snapshot (253, 12)

VolGroup00-LogVol00 (253, 1)

VolGroup05-LogVol00--PS--user--snapshot-cow (253, 7)

VolGroup01-LogVol00--PS--user--snapshot (253, 24)

VolGroup00-LogVol00--PS--user--snapshot-cow (253, 2)

VolGroup01-LogVol00-real (253, 21)

关于次设备号的主要用途,这篇博客主设备号和次设备号介绍了部分内容。

区分设备驱动程序控制的实际设备;

区分不同用途的设备 (misc 系列设备)

区分块设备的分区 (partition)

通常,为了使应用程序区分所控制设备的类型,内核使用主设备号。而存在多台同类设备时,为了选择其中的一种,设备驱动程序就使用次设备号。

# ll /dev/ | grep sd #或者命令 ll /dev/ | grep disk

brw-r----- 1 root disk 8, 0 Jul 17 23:08 sda

brw-r----- 1 root disk 8, 1 Jul 17 23:10 sda1

brw-r----- 1 root disk 8, 2 Jul 17 23:08 sda2

brw-r----- 1 root disk 8, 3 Jul 17 23:08 sda3

brw-r----- 1 root disk 8, 16 Jul 17 23:08 sdb

brw-r----- 1 root disk 8, 17 Jul 17 23:08 sdb1

brw-r----- 1 root disk 8, 18 Jul 17 23:08 sdb2

brw-r----- 1 root disk 8, 21 Jul 17 23:08 sdb5

brw-r----- 1 root disk 8, 32 Jul 17 23:08 sdc

brw-r----- 1 root disk 8, 33 Jul 17 23:08 sdc1

brw-r----- 1 root disk 8, 34 Jul 17 23:08 sdc2

brw-r----- 1 root disk 8, 37 Jul 17 23:08 sdc5

brw-r----- 1 root disk 8, 48 Jul 17 23:08 sdd

brw-r----- 1 root disk 8, 49 Jul 17 23:08 sdd1

brw-r----- 1 root disk 8, 50 Jul 17 23:08 sdd2

brw-r----- 1 root disk 8, 51 Jul 17 23:08 sdd3

brw-r----- 1 root disk 8, 53 Jul 17 23:08 sdd5

brw-r----- 1 root disk 8, 64 Jul 17 23:08 sde

brw-r----- 1 root disk 8, 65 Jul 17 23:08 sde1

brw-r----- 1 root disk 8, 66 Jul 17 23:08 sde2

brw-r----- 1 root disk 8, 67 Jul 17 23:08 sde3

brw-r----- 1 root disk 8, 69 Jul 17 23:08 sde5

brw-r----- 1 root disk 8, 80 Jul 17 23:08 sdf

brw-r----- 1 root disk 8, 81 Jul 17 23:08 sdf1

brw-r----- 1 root disk 8, 85 Jul 17 23:08 sdf5

brw-r----- 1 root disk 8, 96 Jul 17 23:08 sdg

brw-r----- 1 root disk 8, 97 Jul 17 23:08 sdg1

brw-r----- 1 root disk 8, 98 Jul 17 23:08 sdg2

brw-r----- 1 root disk 8, 101 Jul 17 23:08 sdg5

brw-r----- 1 root disk 8, 112 Jul 17 23:08 sdh

brw-r----- 1 root disk 8, 113 Jul 17 23:08 sdh1

brw-r----- 1 root disk 8, 117 Jul 17 23:08 sdh5

参考资料:

https://blog.csdn.net/liangkaiming/article/details/6234238

【关于投稿】

如果大家有原创好文投稿,请直接给公号发送留言。

① 留言格式:

【投稿】+《 文章标题》+ 文章链接

② 示例:

【投稿】《不要自称是程序员,我十多年的 IT 职场总结》:http://blog.jobbole.com/94148/

③ 最后请附上您的个人简介哈~

看完本文有收获?请转发分享给更多人

关注「ImportNew」,提升Java技能