网络钓鱼浅析

信息安全公益宣传,信息安全知识启蒙。

加微信群回复公众号:微信群;QQ群:16004488

加微信群或QQ群可免费索取:学习教程

教程列表见微信公众号底部菜单

网络钓鱼(Phishing,与钓鱼的英语fishing发音相近,又名钓鱼法或钓鱼式攻击)是通过大量发送声称来自于银行或其他知名机构的欺骗性垃圾邮件,意图引诱收信人给出敏感信息(如用户名、口令、帐号 ID 、 ATM PIN 码或信用卡详细信息)的一种攻击方式。

最典型的网络钓鱼攻击将收信人引诱到一个通过精心设计与目标组织的网站非常相似的钓鱼网站上,并获取收信人在此网站上输入的个人敏感信息,通常这个攻击过程不会让受害者警觉。它是“社会工程攻击”的一种形式。网络钓鱼是一种在线身份盗窃方式。

网络钓鱼 (Phishing)攻击者利用欺骗性的电子邮件和伪造的 Web 站点来进行网络诈骗活动,受骗者往往会泄露自己的私人资料,如信用卡号、银行卡账户、身份证号等内容。诈骗者通常会将自己伪装成网络银行、在线零售商和信用卡公司等可信的品牌,骗取用户的私人信息。

一、历史

网钓技术早在1987年,以论文与演示稿的方式描述交付给Interex系统下的国际惠普用户组。第一次提到“网钓”这个术语是在1996年1月2日于alt.online-service.America-online Usenet新闻组,虽然该术语可能在黑客杂志2600书面版本上更早出现。

早期在AOL的网钓

美国在线(AOL)的网钓与交换盗版软件的warez社区密切相关。自从AOL于1995年底采取手段防止利用算法产生的伪造信用卡号来开立账号后,AOL破解者便诉诸网钓以获取合法账号。

网钓者可能乔装成AOL的工作人员,并对可能的受害者发送即时通信,询问此人揭露其密码。为了引诱受害者让出其个人敏感数据,通信内容不可避免的有类似“确认您的账号”(verify your account)或者“核对您的账单信息”(confirm billing information)。一旦发现受害人的密码,攻击者可以获取并利用受害人的账户进行诈欺之用或发送垃圾邮件。网钓和warez两者在AOL一般需要自行开发应用程序,像AOHell即是一例。由于在AOL上网钓变得如此普遍,该公司在其所有即时通信上加了一行声明:“不会有任何AOL员工会询问您的密码或者账单信息。(No one working at AOL will ask for your password or billing information)”。

1997年年后,AOL注意到网钓与Warez并更加紧缩其政策施行,以强迫盗版软件与AOL服务器绝缘。AOL另一方面开发一种可立即停用与网钓挂勾账号的系统,这常常在受害人可回应之前就达成了。在AOL的warez后台关闭导致大部分网钓者离开该服务,许多网钓者通常是年轻十几岁的青少年,他们长大后就戒除了这种坏习惯。

从AOL到金融机构的转型

捕获的AOL账户信息可能导致网钓攻击者滥用信用卡信息,而且这些黑客认识到,攻击在线支付系统是可行的。第一次已知直接尝试对付支付系统的攻击是在2001年6月,影响系统为E-gold,该事件发生后紧跟在九一一袭击事件之后不久的“后911身份检查”。当时的这两个攻击都被视为失败之作,不过现在可将它们看作是对付油水更多主流银行的早期实验。到了2004年,网钓被认为是经济犯罪完全工业化的一部分:专业化在全球市场出现,它提供了找钱的基本组件,而这组件被拼装成最后完美的攻击。

近来网钓的攻击

网钓者目标是针对银行和在线支付服务的客户。理应来自于美国国税局(Internal Revenue service)电子邮件,已被用来收集来自美国纳税人的敏感数据。虽然第一次这样的例子被不分青皂白的寄送,其目的是期望某些收到的客户会泄漏其银行或者服务数据,而最近的研究表明网钓攻击可能会基本上确定潜在受害者会使用哪些银行,并根据结果递送假冒电子邮件。有针对性的网钓版本已被称为鱼叉网钓(spear phishing)。最近几个网钓攻击已经具体指向高层管理人员,以及其他企业大户,而术语“鲸钓”(whaling)一辞被创造出来描述这类型的攻击。

社交网站是网钓攻击的目标,因为在这些网站的个人数据明细可以用于身份盗窃;2006年年底一个电脑蠕虫接管MySpace上的网页,并修改链接以导引该网站的网民到设计好窃取登录信息的网站。实验表明,针对社交网站的网钓成功率超过70%。

几乎有一半的网钓窃贼于2006年被确认是通过位于圣彼得堡的俄罗斯商业网络集团所操控。

二、危害

中国互联网络信息中心联合国家互联网应急中心发布的《2009年中国网民网络信息安全状况调查报告》显示,2009年有超过九成网民遇到过网络钓鱼,在遭遇过网络钓鱼事件的网民中,4500万网民蒙受了经济损失,占网民总数11.9%。网络钓鱼给网民造成的损失已达76亿元。

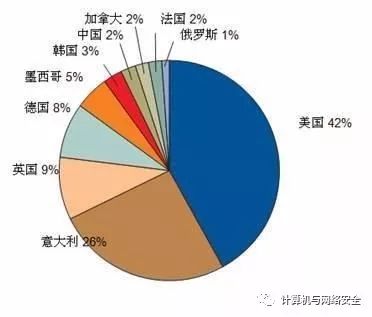

各国受网络钓鱼攻击比例

三、网钓技术

链接操控

大多数的网钓方法使用某种形式的技术欺骗,旨在使一个位于一封电子邮件中的链接(和其连到的欺骗性网站)似乎属于真正合法的组织。拼写错误的地址或使用子网域是网钓所使用的常见伎俩。在下面的地址例子里,http://www. 您的银行.范例.com/,地址似乎将带您到“您的银行”网站的“示例”子网域;实际上这个地址指向了“示例”网站的“您的银行”(即网钓)子网域。另一种常见的伎俩是使锚文本链接似乎是合法的,实际上链接导引到网钓攻击站点。下面的链接示例:诚实,似乎将您导引到条目“诚实”,点进后实际上它将带你到条目“谎言”。

另一种老方法是使用含有'@'符号的欺骗链接。原本这是用来作为一种包括用户名和密码(与标准对比)的自动登录方式。例如,链接http://www.google.com@members.tripod.com/可能欺骗偶然访问的网民,让他认为这将打开www.google.com上的一个网页,而它实际上导引浏览器指向members.tripod.com上的某页,以用户名www.google.com。该页面会正常打开,不管给定的用户名为何。这种地址在Internet Explorer中被禁用,而Mozilla Firefox与Opera会显示警告消息,并让用户选择继续到该站浏览或取消。

还有一个已发现的问题在网页浏览器如何处理国际化域名(InternationalDomainNames,下称IDN),这可能使外观相同的地址,连到不同的、可能是恶意的网站上。尽管人尽皆知该称之为的IDN欺骗或者同形异义字攻击的漏洞,网钓者冒着类似的风险利用信誉良好网站上的URL重定向服务来掩饰其恶意地址。

过滤器规避

网钓者使用图像代替文字,使反网钓过滤器更难侦测网钓电子邮件中常用的文字。

网站伪造

一旦受害者访问网钓网站,欺骗并没有到此结束。一些网钓诈骗使用JavaScript命令以改变地址栏。这由放一个合法地址的地址栏图片以盖住地址栏,或者关闭原来的地址栏并重开一个新的合法的URL达成。

攻击者甚至可以利用在信誉卓著网站自己的脚本漏洞对付受害者。这一类型攻击(也称为跨网站脚本)的问题尤其特别严重,因为它们导引用户直接在他们自己的银行或服务的网页登录,在这里从网络地址到安全证书的一切似乎是正确的。而实际上,链接到该网站是经过摆弄来进行攻击,但它没有专业知识要发现是非常困难的。这样的漏洞于2006年曾被用来对付PayPal。

还有一种由RSA信息安全公司发现的万用中间人网钓包,它提供了一个简单易用的界面让网钓者以令人信服地重制网站,并捕捉用户进入假网站的登录细节。

为了避免被反网钓技术扫描到网钓有关的文字,网钓者已经开始利用Flash构建网站。这些看起来很像真正的网站,但把文字隐藏在多媒体对象中。

电话网钓

并非所有的网钓攻击都需要个假网站。声称是从银行打来的消息告诉用户拨打某支电话号码以解决其银行账户的问题。一旦电话号码(网钓者拥有这支电话,并由IP电话服务提供)被拨通,该系统便提示用户键入他们的账号和密码。话钓(Vishing,得名自英文Voice Phishing,亦即语音网钓)有时使用假冒来电ID显示,使外观类似于来自一个值得信赖的组织。

WIFI免费热点网钓

网络黑客在公共场所设置一个假Wi-Fi热点,引人来连接上网,一旦用户用个人电脑或手机,登录了黑客设置的假Wi-Fi热点,那么个人数据和所有隐私,都会因此落入黑客手中。你在网络上的一举一动,完全逃不出黑客的眼睛,更恶劣的黑客,还会在别人的电脑里安装间谍软件,如影随形。

隐蔽重定向漏洞

2014年5月,新加坡南洋理工大学壹位名叫王晶(Wang Jing)的物理和数学科学学院博士生,发现了OAuth和OpenID开源登录工具的"隐蔽重定向漏洞"(英语:Covert Redirect)。

攻击者创建一个使用真实站点地址的弹出式登录窗口——而不是使用一个假的域名——以引诱上网者输入他们的个人信息。

黑客可利用该漏洞给钓鱼网站“变装”,用知名大型网站链接引诱用户登录钓鱼网站,壹旦用户访问钓鱼网站并成功登陆授权,黑客即可读取其在网站上存储的私密信息。

四、如何防备

基本提示

不要在网上留下可以证明自己身份的任何资料,包括手机号码、身份证号、银行卡号码等。

不要把自己的隐私资料通过网络传输,包括银行卡号码、身份证号、电子商务网站账户等资料不要通过QQ 、MSN 、Email 等软件传播,这些途径往往可能被黑客利用来进行诈骗。不要相信网上流传的消息,除非得到权威途径的证明。如网络论坛、新闻组、 QQ 等往往有人发布谣言,伺机窃取用户的身份资料等。

不要在网站注册时透露自己的真实资料。例如住址、住宅电话、手机号码、自己使用的银行账户、自己经常去的消费场所等。骗子们可能利用这些资料去欺骗你的朋友。

如果涉及到金钱交易、商业合同、工作安排等重大事项,不要仅仅通过网络完成,有心计的骗子们可能通过这些途径了解用户的资料,伺机进行诈骗。不要轻易相信通过电子邮件、网络论坛等发布的中奖信息、促销信息等,除非得到另外途径的证明。正规公司一般不会通过电子邮件给用户发送中奖信息和促销信息,而骗子们往往喜欢这样进行诈骗。

个人用户

1、提高警惕,不登录不熟悉的网站,键入网站地址的时候要校对,以防输入错误误入狼窝,细心就可以发现一些破绽。

2、不要打开陌生人的电子邮件,更不要轻信他人说教,特别是即时通讯工具上的传来的消息,很有可能是病毒发出的。

3、安装杀毒软件并及时升级病毒知识库和操作系统(如Windows)补丁。

4、将敏感信息输入隐私保护,打开个人防火墙。

5、收到不明电子邮件时不要点击其中的任何链接。登录银行网站前,要留意浏览器地址栏,如果发现网页地址不能修改,最小化IE窗口后仍可看到浮在桌面上的网页地址等现象,请立即关闭IE窗口,以免账号密码被盗。

企业用户

1、安装杀毒软件和防火墙。

2、加强电脑安全管理,及时更新杀毒软件,升级操作系统补丁。

3、加强员工安全意识,及时培训网络安全知识。

4、一旦发现有害网络,要及时在防火墙中屏蔽它。

5. 为避免被“网络钓鱼”冒名,最重要的是加大制作网站的难度。具体办法包括:“不使用弹出式广告”、“不隐藏地址栏”、“不使用框架”等。这种防范是必不可少的,因为一旦网站名称被“网络钓鱼”者利用的话,企业也会被卷进去,所以应该在泛滥前做好准备。

五、被钓鱼之后的应对

1、停止共享敏感信息

如果员工已经泄露了敏感的信息,应立即报告。企业要教育员工立即与经理、服务台工作人员,或与网络管理员、安全人员联系。后者要采取措施更改口令,或监视网络的异常活动。

2、请求银行等机构采取措施

如果员工共享了财务信息,或认为财务信息遭到了泄露,应立即与相关机构联系。请求其监视账户的异常活动和费用,甚至在必要时关闭账户。

3、保护口令

如果怀疑口令遭到了泄露,应立即更改。公司应教育员工不能在多个系统或账户上使用相同的口令。要尽最大努力确保所有的口令都完全不同。

六、案例

早期的案例主要在美国发生,但随着亚洲地区的因特网服务日渐普遍,有关攻击亦开始在亚洲各地出现。从外观看,与真正的银行网站无异,但却在用户以为是真正的银行网站而使用网络银行等服务时将用户的账号及密码窃取,从而使用户蒙受损失。防止在这类网站受害的最好办法就是记住正宗网站的网址,并当链接到一个银行网站时,对网址进行仔细对比。在2003年,于香港亦有多宗案例,指有网站假冒并尚未开设网上银行服务的银行,利用虚假的网站引诱客户在网上进行转帐,但其实把资金转往网站开设者的户口内。而从2004年开始,有关诈骗亦开始在中国大陆出现,曾出现过多起假冒银行网站,比如假冒的中国工商银行网站。

揭秘钓鱼

网络钓鱼(Phishing),并不是一种新的入侵方法,但是它的危害范围却在逐渐扩大,并成为威胁网络安全的最大危害之一。你了解Phishing吗?与传统的入侵方式相比,它有什么显著特点呢?典型的Phishing案例有哪些?如何防范被Phishing呢?

南方的早春总是伴着绵绵细雨,难得今天是个晴朗天,某服装公司的张经理带着十几个重要员工来到郊外一个鱼塘进行垂钓活动。张经理放置好钓具后,便打开了随身携带的笔记本电脑并连上网络,他想利用这点时间处理一下最近的一笔生意。秘书见他在这种时候还离不开工作,便劝他:“经理,今天是游玩的日子,难得放松一下,今天还是不要处理公司业务了吧……您不怕钓竿被鱼叼走了?”张经理对秘书笑了笑,看着身前的钓竿缓缓说道:“都说姜太公钓鱼,愿者上钩,但是如果不知道提竿的时机,即将到手的鱼也会溜走的。等这笔生意谈妥,我再休息也不迟。”说罢又继续低头敲键盘。

生意终于谈妥,客户把货款转入张经理的银行账户,张经理笑了:“这条大鱼终于被我钓到了。”然后他登上网络银行账户查看转账情况。

当页面上显示出账户剩余金额时,张经理心里一紧,接着有了晕眩的感觉:账户里原来的存款不翼而飞,页面里惟有客户刚刚转入的货款,仿佛在嘲笑着张经理。

张经理做梦也没想到,这一次,他成了别人钓上的鱼,而且是大鱼。

释疑网络钓鱼

网络钓鱼(Phishing),并不是一种新的入侵方法,但是它的危害范围却在逐渐扩大,成为最严重的网络威胁之一。Phishing就是指入侵者通过处心积虑的技术手段伪造出一些以假乱真的网站和诱惑受害者根据指定方法操作的email等方法,使得受害者“自愿”交出重要信息或被窃取重要信息(例如银行账户密码)的手段。入侵者并不需要主动攻击,他只需要静静等候这些钓竿的反应并提起一条又一条鱼就可以了,就好像是“姜太公钓鱼,愿者上钩”。

看到这里,有些读者可能会说,这不是社会工程学吗?两者都是骗人的手段啊。不错,网络钓鱼里面的确有社会工程学的影子,但是与后者相比,网络钓鱼更趋向于技术方面,因为它不仅仅是欺骗,里面还必须掺入技术成分,否则如果连“垂钓者”自己都无法控制“钓竿”的话,又怎么可能钓到鱼呢?

视觉陷阱:网页背后的钓竿

警察正在分析张经理那台笔记本电脑硬盘里的数据,张经理本人在报案时因心脏病发作而住进了医院。由于无法得知张经理最后一次登录网络银行的时间,而且系统里也没有感染任何偷盗账号的后门程序,案件变得有点扑朔迷离起来。

一个分析员无意中打开了Foxmail,发现最后一封信件是银行发送的,主题为“XX网络银行关于加强账户安全的通告”,分析员预测案件与这封信件有重大关系,马上打开阅读。这是一封HTML网页模板的信件,内容大意为银行为了加强账户安全而升级了系统,请各位客户尽快重新设置账户密码,末尾还给出了设置密码的URL链接。

幕后黑手果然在这里!分析员马上查看信件源代码,很快就找出了其中的猫腻:正如常说的 “说的一套,做的一套”,这个邮件的作者采用了“看的一套,进的一套”这种简单的欺骗手法,而这个所谓的更改密码页面,当然伪造得与真正的银行页面完全一致,但是它的“更改密码”功能却是把账号和密码发送到了幕后的“垂钓者”手上,然后“垂钓者”登录上真正的网络银行改了受害者设置的密码,并顺手牵羊把银行账户里的存款转移掉。

这样钓来的鱼,即使是小鱼也会让“垂钓者”在梦里发出笑声来了,即使一条太小,积累起来的数目也会变得相当可观了。在金钱的诱惑下,“垂钓者”一次又一次提竿,殊不知,他自己也是被金钱钓竿钓上的一条鱼。

拙劣手段成功的关键

为什么如此拙劣的技术却能频频得手呢?在你的实际生活中有没有遇到类似的情况呢?你会采取什么样的预防措施呢?

因为网络钓鱼充分利用了人们的心理漏洞,首先,人们收到银行这类影响力很大的商务邮件时几乎都会紧张,很多人都不曾怀疑信件的真实性,更会下意识地根据要求打开邮件里面指定的URL进行操作;其次,页面打开后,我们通常都只会留意页面内容而不会注意浏览器地址栏的显示,正是这点让“垂钓者”有了可乘之机。

其实“垂钓者”们是可以利用IE的URL欺骗漏洞把自己伪装得更像一回事似的,只是现在IE普遍打了补丁,这种情况下还使用这个漏洞就会“不打自招”了,所以只有极少数“垂钓者”会采用这个方法,有的“垂钓者”根本连个看起来“比较正规”的域名都没有,而是采用IP地址形式甚至直接光明正大把真实地址显示在浏览器的地址栏里——因为他们知道,除非出现意外情况,否则大部分人根本是不会注意浏览器的地址栏的。

这里顺便提一下那封email,为什么张经理会上当呢?纵然,如果那封email的发件人地址不是银行网站的,那么白痴都看得出来这是伪造的邮件。

但是问题就出在这里,这封email的发件人地址清清楚楚写着该银行网站的技术支持信箱地址!“垂钓者”是怎么做到的呢?很简单,一些未经设置的email服务器并不会验证用户信息是否真实,于是骗子用这样的邮件服务器发送一封伪造了发件人地址的信件简直是易如反掌。反钓鱼攻击是IE 7在安全方面的一个重要更新。每次打开新页面,为了检测该页面是否存在钓鱼攻击,我们可以看到在IE窗口的右下会显示一个警报的标志。

看到这个警报的提示,我们可以手动进行反钓鱼攻击的检测程序,或者打开自动检测检测功能。另外,还可以向微软汇报一个带有钓鱼攻击的站点URL,微软的网上数据库会将此地址收入,并提供给其他用户作为参考。采用这种群策群力对抗系统威胁的方式,使得遭受攻击的可能性大大降低。

桌面钓鱼

由斯里兰卡安全人员Zer0 Thunder又发现一种更为隐蔽的欺骗方式,并起名为:桌面网络钓鱼(desktop phishing)。步骤大致如下:

1、修改HOSTS文件,将一些需要钓鱼的页面映射本机公网IP,并在本机上制作钓鱼页面。

2、将HOSTS文件制作成自解压文件(解压路径设置成原来HOSTS路径)

3、捆绑其他软件,通过任意途径诱导用户安装。

这里,由于钓鱼页面是通过HOSTS跳转的,所以非常隐蔽!